Инвазивное хакерское программное обеспечение, проданное странам для борьбы с терроризмом, легко использовать в своих целях. Одна из таких программ – Pegasus. О ее действии рассказал журналист «Нью-Йорк Таймс». По словам Бена Хаббарда, спастись от этого зловреда не может никто.

Подробности

С помощью инвазивного ПО власти Мексики взламывали телефоны правозащитников и журналистов, карательные органы Саудовской Аравии получали доступ к смартфонам диссидентов, принц Дубая отслеживал переписку экс-жены и ее адвокатов… Все эти деяния стали возможны благодаря программе Pegasus, отмечает журналист.

По словам Хаббарда, в ходе командировок на Ближний Восток принадлежащий ему iPhone пытались взломать четырежды: дважды с помощью ссылок и столько же раз – удаленно. В первых двух случаях злоумышленники потерпели неудачу, поскольку умудренный опытом газетчик удержался от соблазна перейти по ссылкам. Третья и четвертая попытка оказались успешными.

«Я решил выяснить, когда именно меня взломали, кто и какую информацию украл. Однако никто из известных мне хакеров помочь не смог. Чтобы выяснить, что же в конце концов произошло, я обратился к специалистам Citizen Lab. – исследовательского института Школы международных отношений им. Манка при Университете Торонто, который занимается изучением шпионских программ», – пишет Хаббард.

В ходе расследования выяснилось, что репортер оказался жертвой индустрии шпионских программ, представители которой продают правительствам инструменты наблюдения для борьбы с преступностью и выслеживания террористов.

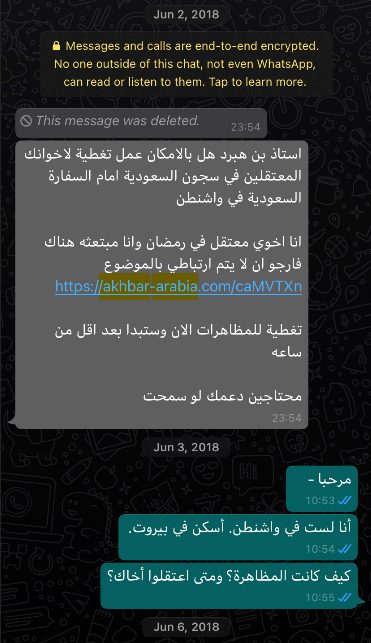

Первые попытки взлома смартфона Хаббарда датированы 2018 годом. Тогда журналист получил два текстовых сообщения (вероятно, от спецслужб Саудовской Аравии) с приглашением осветить акцию протеста у саудовского посольства в Вашингтоне (см. скриншот).

– Отказ от перехода по ссылке уберег Хаббарда от взлома айфона, – пояснил Билл Марчак из Citizen Lab.

Этот же эксперт обнаружил свидетельства того, что смартфон журналиста взломали, как минимум, дважды (первый раз в 2020 году, второй раз – в 2021-м). Причем проникший в айфон при втором взломе злоумышленник сделал всё, чтобы «зачистить» следы первого взлома.

Резюмируя результаты проведенной работы, Марчак заявил о «высокой уверенности» в том, что ПО Pegasus использовалось при всех четырех попытках.

Разработавшая программу Pegasus израильская компания NSO в ответ на отправленное Хаббардом электронное письмо заявила об ошибочности умозаключений Марчака из Citizen Lab. по причинам «технических и контрактных ограничений», суть которых авторы не объяснили.

Компания Citizen Lab. передала результаты расследования и свои выводы в главную лабораторию Apple. В прошлом месяце «яблочники» устранили уязвимость, которая была использована для взлома смартфона Хаббарда в 2021 году.

«Пока мы храним свои жизни на устройствах, имеющих уязвимости, а компании, занимающиеся слежкой, могут зарабатывать миллионы долларов на продаже способов их использования, наша защита ограничена, особенно если правительство решит, что ему нужны наши данные», – продолжил журналист.

Для профилактики подобных взломов в будущем Хаббард прислушался к советам специалистов Citizen Lab., а именно

- максимально ограничил количество хранящейся в телефоне информации;

- стал хранить важные контакты в автономном режиме;

- перешел на зашифрованный мессенджер Signal;

- стал часто перезагружать смартфон (этот шаг призван помешать нормальной работе потенциально внедренного на телефон шпионского ПО);

- начал ходить на важные встречи и переговоры без айфона.