Борцы с хакерами выявили внедренное в Google Play очередное творение злодейского разума. Миссия мошеннического инструмента – воровство денег пользователей. В преступном деянии участвуют сразу несколько одобренных онлайн-магазином приложений, говорится в отчетах экспертов в сфере кибербезопасности Сан Риола Рю и Чанунга Пака для американского разработчика антивирусов McAfee.

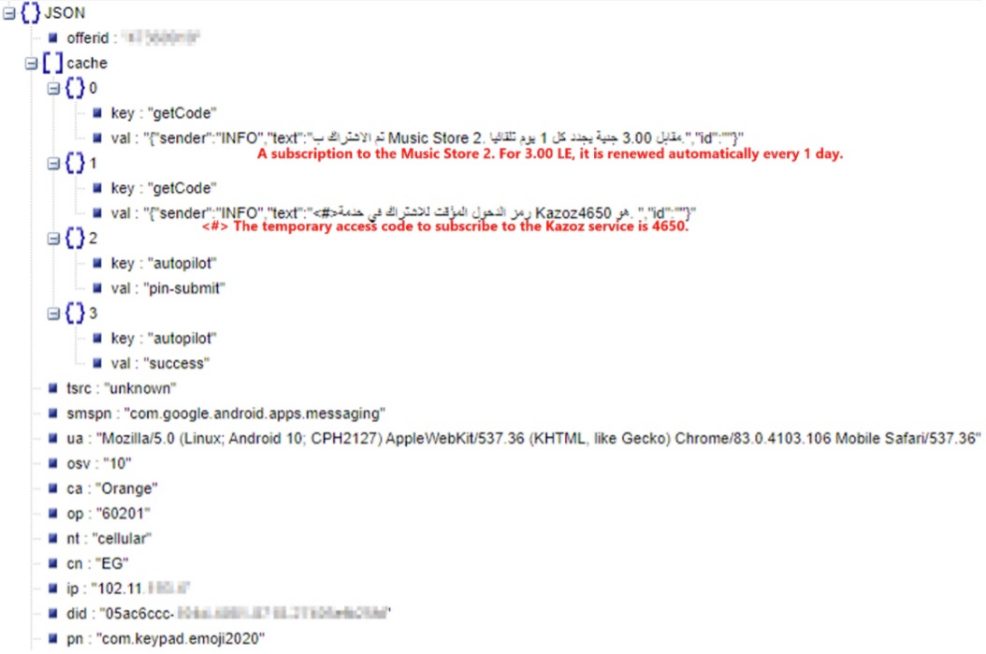

Выявленное специалистами количество одобренных Google Play злодейских программ – 8. В каждой из них спрятан вредоносный код, ворующий тексты СМС-сообщений, IP-адреса жертв, их номера телефонов, данные о стране проживания и массу иной персональной информации. Сверх того, каждая из вредоносных программ умудряется тайно «навешивать» на пользователей платные подписки.

Заявленное анти-хакерами количество загрузок вредоносных приложений – около 750 000.

– Скрытый в головном установочном файле вредоносный код «заточен» на открытие и расшифровку файла “1.png”. Далее производится активация полученного в результате манипуляции файла “loader.dex” с последующим запросом HTTP POST на сервер С2, – отмечается в публикации на сайте McAfee.

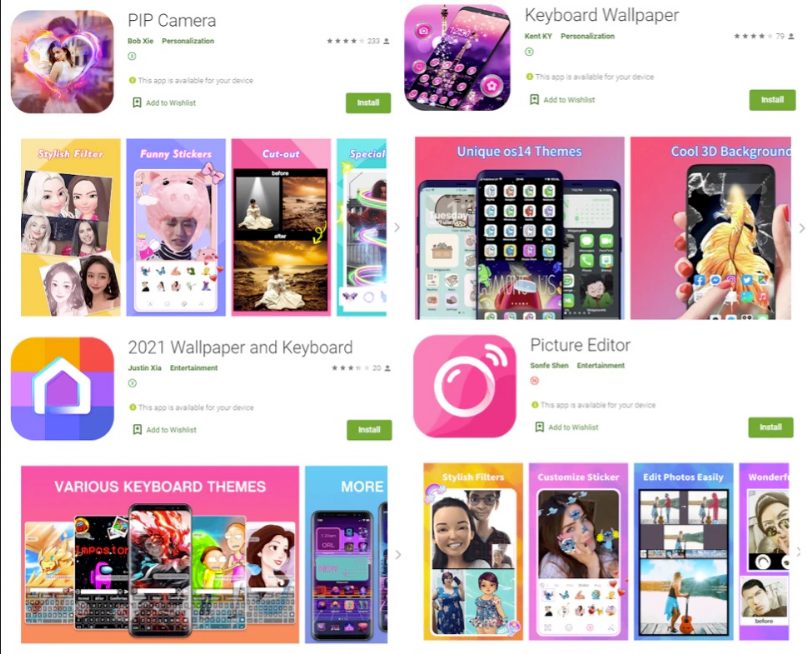

Внешний вид злодейских программ приведен на приложенных ниже скриншотах.

Ранее специалисты кибербезопасности уже били тревогу по поводу аномальной уязвимости Google Play. По словам экспертов, количество проникших в андроид-магазин злодейских программ в разы больше по сравнению с AppStore. Причины такой ситуации описаны здесь.

Больше новостей о Google Play – в тематической части сайта.